Включить музыку

Ваша ссылка тут за 1$

Включить музыку

Ваша ссылка тут за 1$

| Разделы новостей |

|

| | |

|

| Наш опрос |

|

| | |

|

| Банерка |

|

|

| |

|

|

|  |  |

| Начало » 2010 » Июнь » 5 » Касперский - Рейтинг вредоносных программ, май 2010

Касперский - Рейтинг вредоносных программ, май 2010 | 07:18 |

«Лаборатория Касперского» представляет вниманию пользователей рейтинг вредоносных программ в мае. Вредоносные программы, задетектированные на компьютерах пользователей «Лаборатория Касперского» представляет вниманию пользователей рейтинг вредоносных программ в мае. Вредоносные программы, задетектированные на компьютерах пользователей

В первой таблице зафиксированы те вредоносные и потенциально нежелательные программы, которые были задетектированы и обезврежены на компьютерах пользователей при первом обращении к ним.

1.Net-Worm.Win32.Kido.ir--- 339585

2.Virus.Win32.Sality.aa--- 210257

3.Net-Worm.Win32.Kido.ih--- 201746

4.Net-Worm.Win32.Kido.iq--- 169017

5.Trojan.JS.Agent.bhr--- 161414

6.Worm.Win32.FlyStudio.cu--- 127835

7.Virus.Win32.Virut.ce--- 70189

8.Trojan-Downloader.Win32.VB.eql--- 66486

9.Worm.Win32.Mabezat.b--- 54866

10.Trojan-Dropper.Win32.Flystud.yo--- 50490

11.Worm.Win32.AutoIt.tc--- 47044

12.Packed.Win32.Krap.l--- 44056

13.Trojan.JS.Iframe.lq--- 38658

14.Trojan.Win32.Agent2.cqzi--- 35423

15.Trojan.Win32.Autoit.ci--- 34670

16.Trojan-GameThief.Win32.Magania.dbtv--- 31066

17.Trojan-Downloader.Win32.Geral.cnh--- 30225

18.Trojan.JS.Zapchast.dv--- 29592

19.Virus.Win32.Induc.a--- 28522

20.Exploit.JS.CVE-2010-0806.e--- 27606

В мае в TOP 20 попали сразу пять новых вредоносныx программ.

Появившиеся в прошлом месяце модификации эксплойта CVE-2010-0806 исчезли из рейтинга также стремительно, как и появились. Однако злоумышленники отнюдь не перестали эксплуатировать уязвимость CVE-2010-0806. Trojan.JS.Agent.bhr (5-е место) – составляющая одной из модификаций эксплойта CVE-2010-0806 — в мае поднялся на 9 пунктов, а новенький Trojan.JS.Iframe.lq (13-е место) представляет собой не что иное, как промежуточное звено drive-by атаки: с его помощью пользователя перенаправляют на Exploit.JS.CVE-2010-0806.i. Trojan.JS.Zapchast.dv также имеет непосредственное отношение к уязвимости CVE-2010-0806. Этот троянец - часть эксплойта Exploit.JS.CVE-2010-0806.e (20-е место).

Присутствие на 16-м месте Trojan-GameThief.Win32.Magania.dbtv подтверждает наши предположения относительно назначения упомянутых выше эксплойтов: основной целью использующих их злоумышленников являются конфиденциальные данные пользователей, имеющих аккаунты в популярных онлайн-играх. От этого «вора» пострадали пользователи «CabalOnline», «Metin2», «Mu Online» и игр производства компании «Nexon.net».

Общая схема заражения такова:

Сначала пользователь попадает на страницу, содержащую Trojan.JS.Iframe.lq, Trojan.JS.Zapchast.dv или непосредственно одну из двух модификаций эксплойта CVE-2010-0806.

Эксплойт скачивает Trojan-Downloader.Win32.Geral.cnh. Это довольно мощный троянец из семейства Downloader. В его арсенале содержатся 2 руткита, которые скрывают от антивирусного ПО присутствие троянца в системе; алгоритм скачивания, позволяющий злоумышленникам использовать to-download листы; а также функционал Worm.Win32.Autorun, обеспечивающий распространения троянца через подключаемые устройства.

Даунлоадер Geral скачивает на компьютер жертвы различные модификации Trojan-PSW.Win32.QQPass, Trojan-GameTheif.Win32.OnlineGames/WOW/Magania, в том числе и Trojan-GameThief.Win32.Magania.dbtv.

Вредоносные программы в интернете

Вторая таблица характеризует обстановку в интернете. В этот рейтинг попадают вредоносные программы, обнаруженные на веб-страницах, а также те зловреды, которые пытались загрузиться с веб-страниц на компьютеры пользователей.

1.Trojan-Clicker.JS.Iframe.bb--- 397667

2.Exploit.Java.CVE-2010-0886.a--- 244126

3.Trojan.JS.Redirector.cq--- 194285

4.Exploit.Java.Agent.f--- 108869

5.Trojan.JS.Agent.bhr--- 107202

6.Exploit.Java.CVE-2009-3867.d--- 85120

7.not-a-virus:AdWare.Win32.FunWeb.q--- 82309

8.Exploit.JS.CVE-2010-0806.i--- 79192

9.Exploit.JS.CVE-2010-0806.b--- 76093

10.Trojan.JS.Zapchast.dv--- 73442

11.Trojan-Clicker.JS.Agent.ma--- 68033

12.Trojan.JS.Iframe.lq--- 59109

13.Trojan-Downloader.JS.Agent.fig--- 56820

14.not-a-virus:AdWare.Win32.Shopper.l--- 50497

15.Exploit.JS.CVE-2010-0806.e--- 50442

16.Trojan.JS.Redirector.l--- 50043

17.Trojan.JS.Redirector.cj--- 47179

18.not-a-virus:AdWare.Win32.Boran.z--- 43514

19.Trojan-Dropper.Win32.VB.amlh--- 43366

20.Exploit.JS.Pdfka.chw--- 42362

Изменения, произошедшие в этой таблице, коснулись всех ее участников без исключения.

В мае почти 400 тысяч страниц оказались заражены троянцем Trojan-Clicker.JS.Iframe.bb (1-е место), целью которого является накрутка посещаемости сайтов за счет кликов, совершаемых от лица посетителей зараженных ресурсов без их ведома.

Новый редиректор Trojan.JS.Redirector.cq (3-е место) перенаправляет посетителей на страницы, являющиеся источниками распространения псевдо-антивирусов.

7 из 20 наиболее часто встречавшихся в интернете вредоносных программ являлись эксплойтами. Примечательно, что сразу 3 новых участника Exploit.Java.CVE-2010-0886.a, Exploit.Java.Agent.f, Exploit.Java.CVE-2009-3867.d представляют собой эксплойты для Java-платформы.

Один из них — Exploit.Java.CVE-2010-0886.a — занял 2-е место. Зловред состоит из двух частей — загрузчика, написанного на JavaScript, и Java-апплета. Загрузчик использует функцию launch из набора Java Development Toolkit. В качестве аргумента функции используется строка, состоящая из специальных ключей-параметров и адреса, по которому расположен вредоносный Java-апплет. JavaScript код незаметно для пользователя инициирует исполнение на компьютере Java-программы, которая в большинстве случаев представляет собой Trojan-Downloader. Эта программа, в свою очередь, загружает исполняемый вредоносный файл и запускает его на компьютере пользователя. Интересно отметить, что такую популярность CVE-2010-0886.a приобрел преимущественно в результате использования в очередной атаке загрузчика Pegel, о котором мы рассказывали в феврале.

Второй новичок — Exploit.Java.CVE-2009-3867.d (6-е место). Эксплойт использует технику переполнения стека посредством вызова функции getSoundBank. Данная функция используется для загрузки медиа-контента, а в качестве параметра она ожидает получить адрес объекта soundbank. Уязвимость сделала возможным использование шелл-кода, позволяющего злоумышленникам исполнять произвольный код на машине жертвы.

Эксплойты, о которых говорилось выше, чаще всего связаны с редиректорами и инфицированными легитимными страницами. В мае в число таких «сопровождающих» зловредов вошли Trojan.JS.Agent.bhr (5-е место), Trojan.JS.Zapchast.dv (10-е место), Trojan.JS.Iframe.lq (12-е место) и Trojan-Downloader.JS.Agent.fig (13-е место).

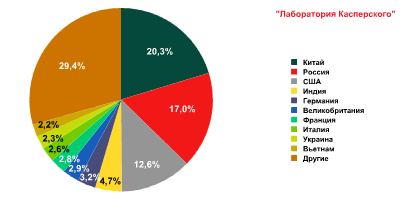

Страны, в которых отмечено наибольшее количество попыток заражения через веб:

Заключение

На протяжении последних месяцев злоумышленники активно используют эксплойты с целью получения конфиденциальной информации пользователей. Происходящие же изменения касаются способов распространения вредоносного кода и используемых техник, затрудняющих анализ и обнаружение вредоносного ПО.

11 из 20 вредоносных программ, чаще всего встречающихся в интернете, в мае составили различные эксплойты и связанные с ними троянские программы. Эти зловреды занимают в рейтинге 5 позиций подряд (начиная со второго места), и далее присутствуют в топе блоками по 2-3 модификации.

Также отметим, что в связи с широким распространением эксплойтов, использующих уязвимости платформы Java, пользователям ПО от компании Sun настоятельно рекомендуется регулярно проверять наличие последних обновлений соответствующего программного обеспечения. http://www.securelist.com/ru/analysis/208050638/Reyting_vredonosnykh_programm_may_2010

|

Категория: антивирусные новости Касперского |

Просмотров: 1104 |

Добавил: internet

|

Добавлять комментарии могут только зарегистрированные пользователи. [ Регистрация | Вход ] | |

|  |  |

|

| Меню сайта |

|

|

| |

|

| Инфо-блок |

|

|

Наша кнопка

:Код Баннерной кнопки:

:Код Текстовой ссылки:

| |

|

|

Форум

Форум  Мой профиль

Мой профиль  Вход

Вход